Novo ataque Ransomware começa na Rússia e já atinge empresas brasileiras

Um terceiro ataque de ransomware está em ascensão e já chegou ao Brasil. Depois de casos globais envolvendo WannaCry e ExPetr — também chamado por alguns especialistas de Petya e NotPetya— o novo malware que bloqueia dados dos computadores é o Bad Rabbit. Segundo a Kaspersky, o nome aparece em um site da darknet vinculado ao vírus com uma nota de pedido de resgate em bitcoin (comum em casos de ransom).

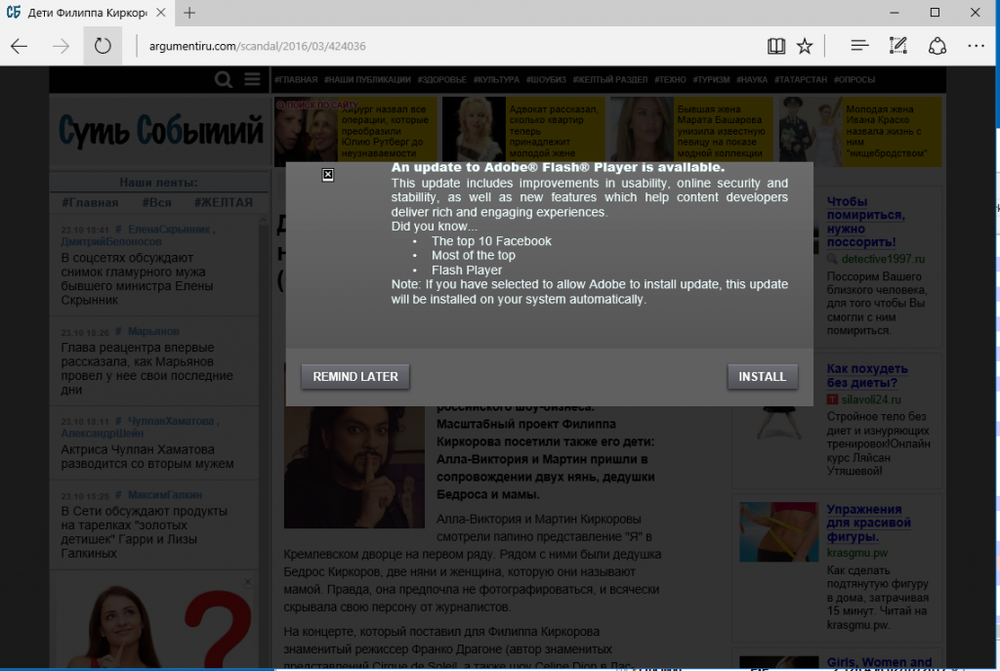

No Brasil, empresas do setor de comunicação e de outras áreas alertaram para presença do ransomware na manhã desta quarta-feira (25). Segundo análise da Kaspersky, fabricante russa de antivírus, o ataque não usa explorações (exploits). É um drive-by attack: as vítimas baixam um falso instalador Adobe Flash Player de sites infectados e iniciam manualmente o arquivo .exe, infectando os seus PCs.

Vale notar que este é um ataque que funciona em computadores Windows. A Adobe, porém, já anunciou fim do Flash Player para 2020. Em seu lugar, vem sendo usada tecnologia html5.

Ou seja, se você entrar em algum site que solicite a atualização do Flash para ver um vídeo ou ter acesso a algum conteúdo, não a faça via pop-ups do próprio site. Você pode descobrir se está utilizando a versão mais recente no próprio site da Adobe e obter o download seguro e original do Flash caso seja necessário seu uso.

Ao clicar no botão "Instalar", o download de um arquivo executável é iniciado. Este arquivo, encontrado como install_flash_player.exe, é que causa o bloqueio dos seus dados na máquina.

"Nossos pesquisadores detectaram uma série de sites comprometidos, todos sites de notícias ou de mídia", afirma o documento publicado pela Kaspersky. A empresa de segurança, entretanto, ainda não tem informações sobre a possibilidade de recuperar os arquivos encriptados pelo vírus ransomware Bad Rabbit — seja pagando o resgate ou usando alguma falha no código do malware.

A Kaspersky afirma que, por enquanto, a maioria das vítimas do Bad Rabbit está na Rússia. Também foram vistos ataques semelhantes, porém em menor volume, na Ucrânia, na Turquia e na Alemanha. A fabricante de antivírus afirma ainda que o ataque é direcionado contra redes corporativas, usando métodos semelhantes aos usados no ExPetr, incluindo parte do código.

© Copyright RedeGN. 2009 - 2024. Todos os direitos reservados.

É proibida a reprodução do conteúdo desta página em qualquer meio de comunicação, eletrônico ou impresso, sem autorização escrita do autor.